PNO - Gần đây, rất nhiều máy tính sau khi bị nhiễm vi-rút, toàn bộ dữ liệu bao gồm các file: Word (*.doc, *.docx), Excel (*.xls, *.xlsx), *.pdf, *.jpg…

| Chia sẻ bài viết: |

Bài viết này hướng dẫn tính năng xem lịch bóng đá trên Zalo theo dõi những thông tin mới nhất về các giải đấu bóng đá.

AEON Việt Nam đặt mục tiêu phát triển nhân sự là chiến lược cốt lõi, khuyến khích mỗi “Người AEON” không ngừng thách thức bản thân.

Ngành y tế Việt Nam đã chứng kiến bước tiến quan trọng với sự hợp tác chiến lược giữa các bên Pfizer Việt Nam - VNVC - Tâm Anh...

Thế giới phát triển và nhu cầu của con người về ngoại hình khỏe đẹp cũng cao hơn, vì vậy, các phòng tập gym cao cấp được tìm kiếm gia tăng...

Nguyễn Thanh Liêm (24 tuổi) xây dựng kênh TikTok Liêm Raxci để chia sẻ về cuộc sống thường ngày và nhận được hơn 120 triệu lượt “thả tim”.

Chiều 15/4, Phòng cảnh sát PCCC&CNCH Công an tỉnh Khánh Hòa (PC07) đã tổ chức kiểm tra công tác PCCC&CNCH của PC Khánh Hòa tại tòa nhà điều hành Công ty.

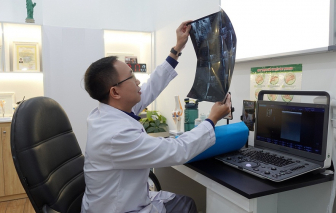

Thuốc giảm đau dùng trong các bệnh lý cơ xương khớp có hiệu quả nhanh, nhưng không nên lạm dụng trong thời gian dài để tránh những hậu quả không mong muốn.

Nestlé MILO tiếp tục là nhà tài trợ chính Giải Bóng đá Nhi đồng (U11) toàn quốc Cúp Nestlé MILO 2024 tại lễ công bố nhà tài trợ diễn ra ngày 16/4.

Thời gian qua, Điện lực Vạn Ninh (PC Khánh Hòa) tích cực phối hợp cùng chính quyền địa phương, các cơ quan ban ngành, nhà thầu, đơn vị tư vấn giám sát...

Công ty Dai-ichi Life Việt Nam tự hào được trao danh hiệu “Top 10 thương hiệu vàng Việt Nam năm 2024” trong chương trình “Doanh nghiệp vì quyền lợi người tiêu dùng”...

Nền tảng tuyển dụng Job3s.vn đã giành được Giải thưởng Sao Khuê 2024 thuộc lĩnh vực A-IoT (Trí tuệ nhân tạo AI và Internet vạn vật) ngay trong lần đầu tham dự.

Boehringer Ingelheim Việt Nam vừa tổ chức Hội nghị chuyên đề VAXXITEK lần thứ nhất và công bố ra mắt vắc xin dành cho gia cầm VAXXITEK® HVT + IBD + ND.

Hôm nay, Warburg Pincus - nhà đầu tư tăng trưởng hàng đầu thế giới, đã công bố đầu tư vào Xuyên Á.

Ngày 11/4/2024, Medpro và Fundiin chính thức hợp tác ra mắt thêm một phương thức thanh toán tùy chọn mới "tiện ích khám trước trả sau" linh hoạt...

Conetter-Gamania Group là một tập đoàn giải trí kỹ thuật số được niêm yết có trụ sở tại Đài Bắc, Đài Loan (Trung Quốc).

Mondelez Kinh Đô Việt Nam tiếp tục được bình chọn vào Top 50 doanh nghiệp có vốn đầu tư nước ngoài (FIEs) tiêu biểu của Giải thưởng Rồng Vàng năm 2024.

Viện Nghiên cứu phát triển doanh nhân Việt Nam - Asean (VEDRI) thông báo dừng hoạt động đối với CLB Kết nối doanh nhân Việt Nam - Quốc tế (VIENC).

Để trải nghiệm các dịch vụ của Netflix, bạn cần phải có tài khoản để đăng nhập vào Netflix. Bài viết này sẽ hướng dẫn bạn cách đăng ký tài khoản Netflix...